Nos encontramos en tiempos interesantes, diría el proverbio chino, y vaya si lo son, pues presenciamos en primera plana la caída de Estados Unidos, una decadencia que reverbera con fuerza en Iberoamérica; nuestra región ignora, tal vez por gusto, lo que nos mantiene subordinados como objetos del tablero internacional y no logra comprender la excelente oportunidad histórica que nos abre esta pérdida de hegemonía norteamericana. Frente a ese escenario, comienzan a vislumbrarse diversos movimientos políticos alternativos, que buscarán aprovechar este período de inestabilidad estadounidense para emancipar a nuestra región de las élites serviles al poder anglosajón; entre ellos, las Vanguardias Iberófonas y, particularmente, nosotros, Vanguardia Colombiana.

Sin embargo, aquellos que ostentan el poder, como no puede ser de otra manera, se resistirán a cederlo, buscarán la manera de sofocar estos movimientos tal como lo han hecho en el pasado, ya es extensa la historia de magnicidios y de sicariato sistemático en Colombia. Por ello, no debemos subestimar el papel de los servicios y sistemas de inteligencia, cuyo objetivo es recolectar información para identificar, perfilar y desarticular a organizaciones que desafíen el status quo; recientemente se ha hecho eco en el país, gracias al presidente Gustavo Petro, de que posiblemente en el gobierno de Iván Duque se adquirió el sistema israelí Pegasus, 1 una solución de inteligencia sofisticada que permite de manera masiva vigilar a miles de objetivos. No nos ha de extrañar que pueda ser usado en contra de activistas políticos, donde nos incluirían junto con el resto de movimientos contrahegemónicos. En este artículo vamos a ver cómo lo hacen, casos de víctimas internacionales y una serie de medidas de protección informática contra la vigilancia.

Pegasus

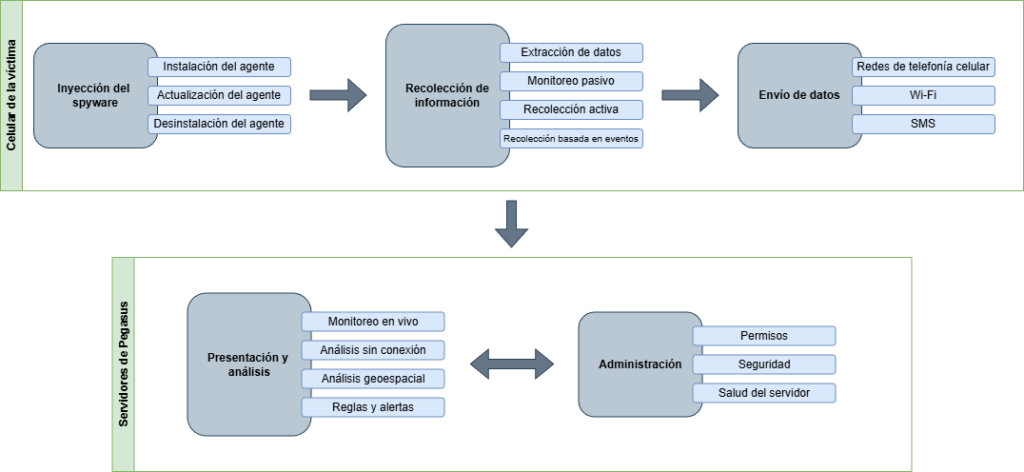

Para poder entender cómo funciona Pegasus, vamos a dividir sus operaciones en 3 fases: la inyección del spyware dentro del dispositivo, la recolección de datos y, por último, el análisis y presentación de los mismos; cabe recalcar que el siguiente análisis se hace sobre el manual de usuario que fue expuesto en 2019; sin embargo, por el contenido del manual, se puede inferir que es del 2012. 2

La inyección del spyware

La fase inicial busca instalar un agente, que es como ellos lo llaman, dentro del dispositivo del objetivo; para ello requieren conocer el correo o número telefónico de la víctima. Sin embargo, también tienen la opción de instalarlo manualmente, claro que esto conllevaría más riesgos. Esta es la parte más fascinante y al mismo tiempo aterradora de este sistema, y es que tienen la capacidad de poder instalar este spyware Over The Air (OTA), esto es que simplemente con recibir un mensaje ya se instala el agente. Esto rompe con la forma convencional de hacking, en la que se usan herramientas de ingeniería social y phishing para forzar al usuario a hacer clic en un link malicioso e infectar su dispositivo. De igual forma, si no pueden instalarlo OTA, pueden hacer uso de estos mecanismos convencionales para asegurar la instalación del agente.

La recolección de datos

El spyware es capaz de recabar los siguientes tipos de datos; como verán, por su naturaleza, pueden comprometer gravemente la integridad y privacidad de una persona. De manera pasiva, el agente podrá ir recolectando datos; sin embargo, también desde los servidores centrales, un operador podrá consultar en tiempo real otro tipo de datos más sensibles. Listamos los más importantes; como aviso, recordar que este es un análisis de un documento desactualizado; es bastante probable que el tipo de datos y su naturaleza sean más críticos hoy día.

Mensajería instantánea y correo: De aplicaciones como WhatsApp, Viber, Skype, podrá recolectar los mensajes de entrada y salida, alojados en conversaciones con otra persona, mensajes grupales o correos. Esta información incluye nombres, números telefónicos, fecha, hora y contenido del mensaje.

Seguimiento de ubicación: El agente podrá extraer la ubicación del dispositivo. Esta información incluye si se obtuvo del GPS del dispositivo infectado o de la red de datos celulares, así como la latitud, longitud, fecha y hora.

Contactos: El agente puede extraer la información de los contactos dentro del dispositivo, así como la actualización, eliminación o adición de uno nuevo.

Llamadas: También tiene la capacidad de acceder al historial de llamadas, así como interceptarlas y grabarlas. Esta información incluye dirección, nombre del contacto, número telefónico, duración, fecha, hora y el contenido propio de la llamada.

Fotos y micrófono: Al acceder a este tipo de herramientas dentro del dispositivo, es capaz de activar y grabar tanto desde la cámara como conversaciones presenciales. Adicional al contenido propio del dato, se recolecta la fecha y hora.

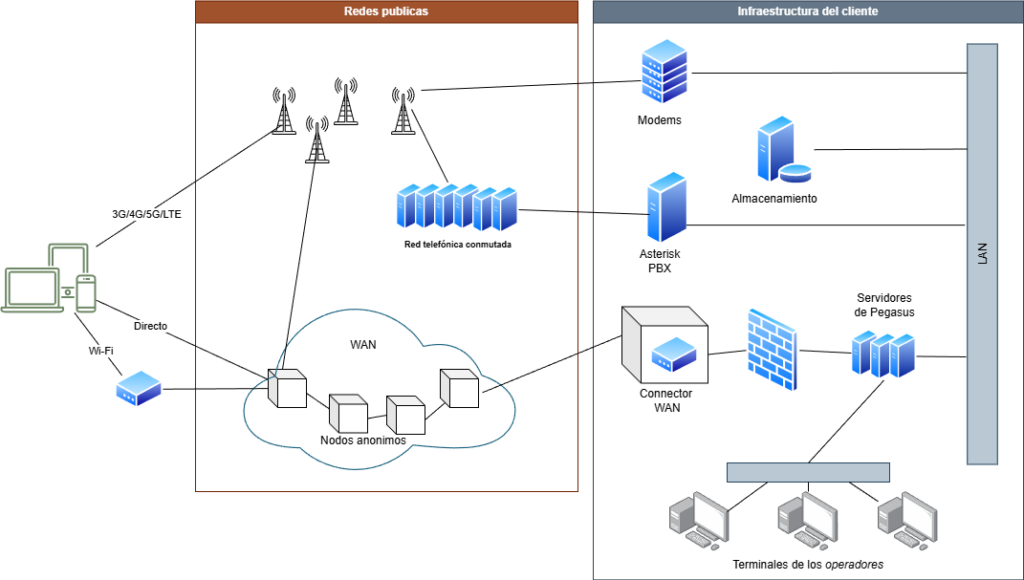

Para el envío de los datos recolectados y para asegurar que no sean rastreables, usan su propia red de nodos, donde anonimizan el destino, que serán los servidores centrales dentro del país en cuestión.

Análisis y presentación de datos

Debido a la enorme cantidad de datos recolectados de posibles cientos, si no miles, de objetivos, Pegasus proporciona a sus clientes una forma más estructurada para visualizar estos datos, esto es:

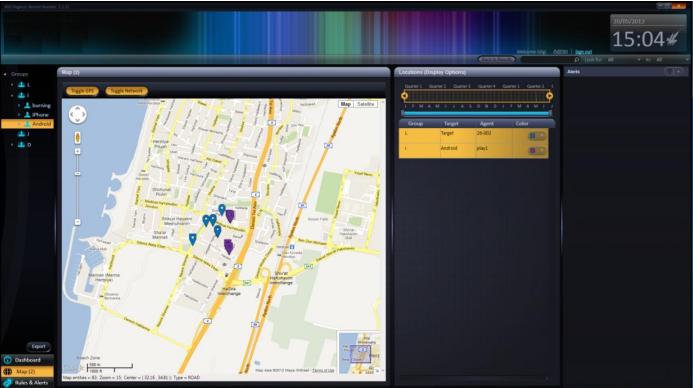

Análisis geográfico: Rastrear en tiempo real e histórico la ubicación de uno o varios objetivos en un mapa.

Reglas y alertas: Permite definir reglas que lancen alertas a partir de la llegada de información importante, por ejemplo, si un grupo de objetivos se reúne en cierta ubicación, o rastrear si un objetivo importante (al que no se pudo infectar) mensajea o llama a una víctima ya infectada.

Búsqueda avanzada: Filtrar por términos, nombres, palabras clave o números.

Panel de control: Una ventana que permita resaltar y mostrar estadísticas de las actividades de un objetivo particular, por ejemplo, qué lugares suele frecuentar o el historial de llamadas.

Casos de víctimas internacionales

Es larga la lista de países que han hecho uso de este sistema; a continuación, listaremos algunos de los casos más polémicos de nuestra región. Empezamos por:

México

Fue el primer país en adquirir Pegasus, con la excusa de que sería una excelente herramienta contra los carteles de droga, y así fue inicialmente; de hecho, se dice que fue gracias a este software que fue posible la captura del Chapo Guzmán. Sin embargo, era demasiado potente este sistema como para solo dejarlo relegado a la lucha contra el crimen organizado; con el tiempo se hizo más atractivo empezar a atacar a la población civil. Así fue el caso de Cecilio Pineda Birto, un periodista que destapó la complicidad del gobierno local con organizaciones criminales. Semanas antes de su asesinato recibió amenazas de muerte, aunque fue imposible confirmar si su teléfono estaba infectado con el spyware, pues desapareció de la escena del crimen. Se especula que fue gracias a Pegasus que se pudo determinar su geolocalización. 3

El semillero de la Universidad de Toronto, Citizen Lab, ha sido de gran ayuda en la investigación de infección de spyware; ha reportado suficiente evidencia para asegurar que la población mexicana es el mayor objetivo de Pegasus y no los grupos criminales, por diferentes razones, pero particularmente hacia periodistas que investigan actos de corrupción, activismo político en contra de grandes empresas e incluso se ha reportado que, debido a la prominente relación que hay entre el gobierno mexicano y las organizaciones criminales, estas últimas, gracias a sobornos, son capaces de acceder a herramientas de spyware en las que se incluye Pegasus. 4

República Dominicana

Amnistía Internacional encontró que el teléfono de Nuria Piera estaba infectado, una periodista que ayudó en la investigación por corrupción de altos mandos del país, investigación que meses después fue útil en la prosecución por soborno de dichos mandos. Este, aunque no tan sistemático como el resto de casos, nos habla de que, sin una clara regulación de dichas herramientas, pueden usarse en contra de la población civil que poco o nada tiene que ver con el objetivo de este sistema de espionaje. 5

Panamá

El caso de Panamá es anecdótico; Martinelli, ni corto ni perezoso, apenas asumió la presidencia, trató de persuadir a Estados Unidos para recibir equipamiento de vigilancia, esto con la excusa de perseguir la corrupción; sin embargo, las verdaderas intenciones se descubrirían tiempo después. Como no lo consiguió con los estadounidenses, encontró en el gobierno israelí aquel que sí podía satisfacer sus necesidades; esto no vino regalado. En las comisiones de las Naciones Unidas, Panamá votaba en reiteradas ocasiones a favor de Israel. Una vez asumido el control sobre Pegasus en el país, Martinelli entró en una persecución desenfrenada sobre políticos opositores, magistrados, sindicalistas e incluso llegó a ordenar que se espiara a su amante; en 2014, una vez destituido y reemplazado por su vicepresidente, Juan Carlos Varela, quien proclamaba que también había sido víctima, desmanteló este sistema de vigilancia. 6

El Salvador

Nayib Bukele se ha autoproclamado como el adalid de la seguridad, aquel que perseguía con contundencia a las bandas criminales que azotaban al país; lastimosamente, aquel que convirtió a El Salvador en una prisión gigante, tal como perseguía criminales, también perseguía periodistas, pues habían destapado sus vínculos con esas mismas bandas criminales, particularmente con la facción Revolucionarios de Barrio 18. Dichos periodistas pertenecen al medio de comunicación El Faro. 7

Se confirmó con ayuda de Citizen Lab que reporteros, editores y otros empleados de dicho medio de comunicación habían sido infectados con el spyware Pegasus. 8 Parece regular que, aunque se venda como un sistema en contra de terroristas y bandas criminales, estos sean los menos afectados; sin embargo, los que más sufren son aquellos que buscan revelar verdades incómodas del poder en turno.

Mecanismos de defensa

Como hemos evidenciado, es de suma importancia conocer y tener mecanismos de protección contra la inteligencia sistemática de estas herramientas de vigilancia. Aunque no vamos a detallar cómo protegerse particularmente de Pegasus, estas son algunas medidas útiles para salvaguardar nuestra identidad digital.

Ingeniería social: Tal como mencionamos anteriormente, uno de los vectores de ataque comúnmente usados es el phishing. Lo que se busca es que el objetivo caiga en un link malicioso que capture credenciales o descargue e instale malware, entre otros. Para ello se busca inducir a la víctima mediante emociones como el pánico o la ambición, mensajes del estilo: “Hemos registrado una actividad inusual en su cuenta bancaria, ingrese mediante el siguiente link para verificar”, o, por ejemplo: “Ha sido escogido como el ganador de un Renault 0 km, descargue el siguiente PDF para conocer cómo reclamarlo“. Pueden parecer ejemplos muy burdos, pero precisamente está en ese arte poder crear un mensaje lo suficientemente convincente como para inducir una acción por parte de la víctima.

Distribuir celulares: Aunque uno de los puntos que busca Pegasus es superar la limitante de tener varias identidades digitales para vigilar a un objetivo, no está de más poder dividir contactos y tener capas de seguridad entre ellos, no conectarlos a una misma red, usarlos en diferentes ubicaciones, etc. No son suficientes las medidas para mantenerse anónimo frente a internet.

Usar canales seguros de comunicación: Lo vanguardista de Pegasus es que hace uso de vulnerabilidades de día cero, ataques no conocidos hasta ese momento que son vendidos en el mercado negro, y pueden tener como objetivos a redes sociales como WhatsApp, Messenger, Telegram, Discord o incluso sistemas operativos como el de Apple o Android. No obstante, hay aplicaciones de comunicación como Signal o Session que tienen como foco principal la seguridad y privacidad; asimismo, sistemas operativos como GrapheneOS tienen como máxima el anonimato y cero confianza hacia redes públicas.

Podemos extendernos con más mecanismos —incluso podría ser objeto de estudio en un artículo diferente— sin embargo, es evidente que para ejercer activismo político es importante conocer al enemigo, sus tácticas, sus herramientas, sus estrategias y actuar en consecuencia. No basta con tener la razón. Si queremos vencer y hacer de nuestra región una potencia incomparable, debemos asumir que aquellos poderosos nos lo impedirán, no porque sean malvados; lógicamente, atentamos contra sus intereses, pues buscamos superar las estructuras que los mantienen en el poder y nuestra historia respalda que no serán benevolentes ni justos.

Referencias

- La Silla Vacía. (2024, septiembre 4). Petro denuncia a Duque por comprar software israelí por USD 11 millones. La Silla Vacía.https://www.lasillavacia.com/en-vivo/petro-denuncia-a-duque-por-comprar-software-israeli-por-usd-11-millones[↑]

- NSO Group Technologies Limited. (2019, octubre 31). Pegasus – Product Description. https://ia800900.us.archive.org/33/items/nso-pegasus/NSO-Pegasus.pdf[↑]

- Lakhani, N. (2021, julio 18). Revealed: Murdered journalist’s number selected by Mexican NSO client. The Guardian. https://www.theguardian.com/news/2021/jul/18/revealed-murdered-journalist-number-selected-mexico-nso-client-cecilio-pineda-birto[↑]

- Lakhani, N. (2020, diciembre 7). “It’s a free-for-all”: How hi-tech spyware ends up in the hands of Mexico’s cartels. The Guardian. https://www.theguardian.com/world/2020/dec/07/mexico-cartels-drugs-spying-corruption[↑]

- Amnesty International. (2023, mayo 2). Pegasus discovered on journalist’s phone in Dominican Republic. Amnesty International. https://www.amnesty.org/en/latest/news/2023/05/dominican-republic-pegasus-spyware-journalists-phone/[↑]

- Bergman, R., & Mazzetti, M. (2022, enero 28). The Battle for the World’s Most Powerful Cyberweapon. The New York Times. https://www.nytimes.com/2022/01/28/magazine/nso-group-israel-spyware.html[↑]

- Goodman, A. (2025, mayo 14). Tras revelar los vínculos del presidente Bukele con grupos criminales, varios periodistas salvadoreños de El Faro tuvieron que huir del país para evitar ser arrestados. Democracy Now! https://www.democracynow.org/es/2025/5/14/nayib_bukele_journalism_crackdown_el_faro[↑]

- Abi-Habib, M. (2022, enero 13). Journalists in El Salvador Targeted With Spyware Intended for Criminals. The New York Times.https://www.nytimes.com/2022/01/12/world/americas/el-salvador-journalists-spyware.html[↑]